"Aktor jahat ini juga menggunakan alat rekayasa sistem dan diagnostik untuk menargetkan entitas seperti perangkat insinyur dan operator, sistem kinerja dan keamanan, serta sistem pemeliharaan dan pemantauan dari vendor maupun pihak ketiga," jelasnya.

Dalam beberapa bulan terakhir kelompok peretas yang berafiliasi dengan Iran juga meningkatkan aksi pengrusakan situs (defacement), pencurian data, serangan Distributed Denial of Service (DDoS), bahkan keterlibatan dalam operasi ransomware. Aksi mereka disebut tidak hanya berdampak pada perusahaan Israel, tetapi juga sejumlah entitas di AS, seperti penyedia layanan IPTV yang menjadi korban kebocoran data.

Rekam Jejak Serangan Global

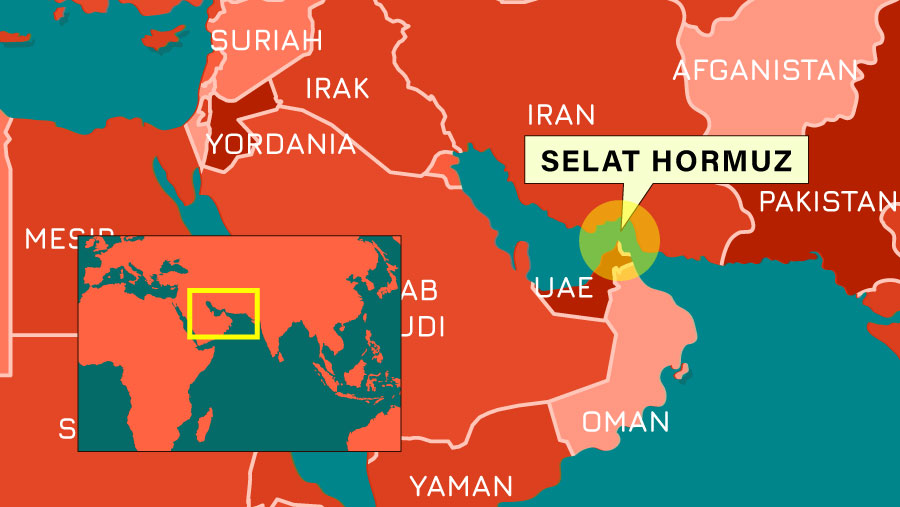

Dokumen tersebut juga menjelaskan bahwa dalam rentang November 2023 hingga Januari 2024, selama berlangsungnya konflik Israel-Hamas, kelompok yang diduga berafiliasi dengan Korps Garda Revolusi Islam Iran (IRGC), secara aktif menyerang sistem kontrol industri buatan Israel, seperti programmable logic controllers (PLC) dan human machine interfaces (HMI).

"Kampanye global ini mencakup puluhan korban di AS dari sektor air dan air limbah, energi, manufaktur makanan dan minuman, serta kesehatan dan kesehatan masyarakat. Para aktor ini memanfaatkan sistem kontrol industri (ICS) yang terhubung ke internet publik yang menggunakan kata sandi pabrik default atau tidak memiliki kata sandi, serta port Transmission Control Protocol (TCP) default."

"Setelah konflik Israel-Hamas dimulai, aktor siber yang berafiliasi dengan Iran melakukan beberapa operasi hack-and-leak untuk memprotes konflik di Gaza. Kampanye ini menggabungkan peretasan dan pencurian data dengan operasi informasi (misalnya, amplifikasi daring melalui media sosial atau ancaman dan pelecehan menggunakan pesan langsung)," jelasnya.

Lebih dari sekadar sabotase digital, serangan-serangan ini kerap dikombinasikan dengan operasi informasi yang menyasar persepsi publik dan reputasi korporasi. Dokumen mencatat bahwa para pelaku kerap menyebarkan data curian disertai narasi manipulatif melalui media sosial dan kanal daring lainnya.

"Tujuan kampanye ini adalah untuk merusak kepercayaan publik terhadap keamanan jaringan dan data korban, serta mempermalukan perusahaan dan negara yang menjadi target."

Imbauan Mitigasi dan Respons Darurat

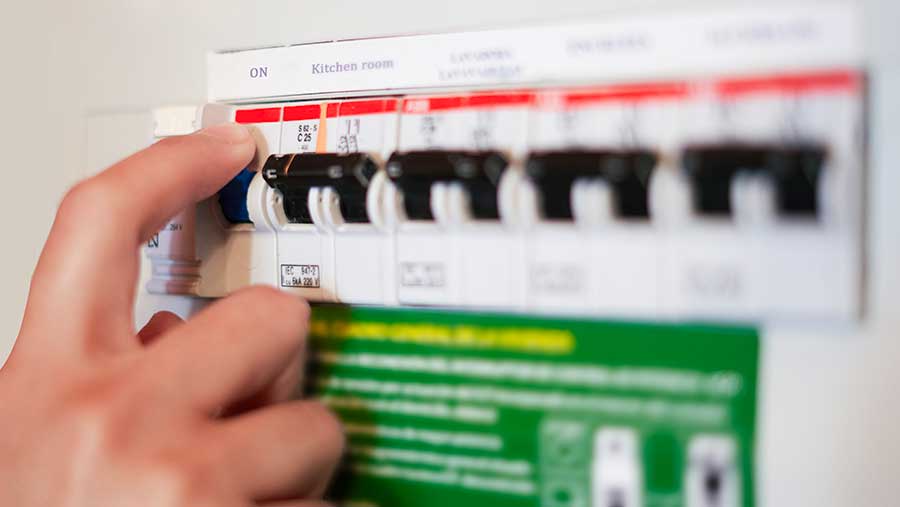

Dalam laporan ini, FBI dan lembaga mitra lainnya menyarankan perusahaan infrastruktur kritis untuk segera memutus koneksi antara sistem operasional dan internet publik, memperkuat otentikasi akun dengan metode multifaktor, serta memastikan perangkat lunak selalu diperbarui. Penggunaan kata sandi kuat dan kontrol akses berbasis peran juga ditekankan sebagai langkah pencegahan mendasar.

Lembaga juga mengingatkan pentingnya latihan pemulihan sistem, rencana respons insiden yang diperbarui, serta pemantauan log secara aktif untuk mendeteksi upaya intrusi. Mekanisme backup sistem secara berkala juga dinilai krusial untuk memastikan kelangsungan operasional bila terjadi serangan.

Dokumen ini turut menyertakan daftar sumber daya resmi dari CISA dan FBI, mulai dari katalog kerentanan yang dieksploitasi secara aktif, panduan pertahanan terhadap serangan DDoS, hingga rekomendasi pengamanan sistem industri dan kontrol fisik.

Pemerintah AS juga menekankan organisasi yang berisiko tinggi harus segera meninjau kembali sistem keamanan mereka dan memperkuat pertahanan secara menyeluruh.

(prc/wep)